核心架构

双运营商接入与出口层

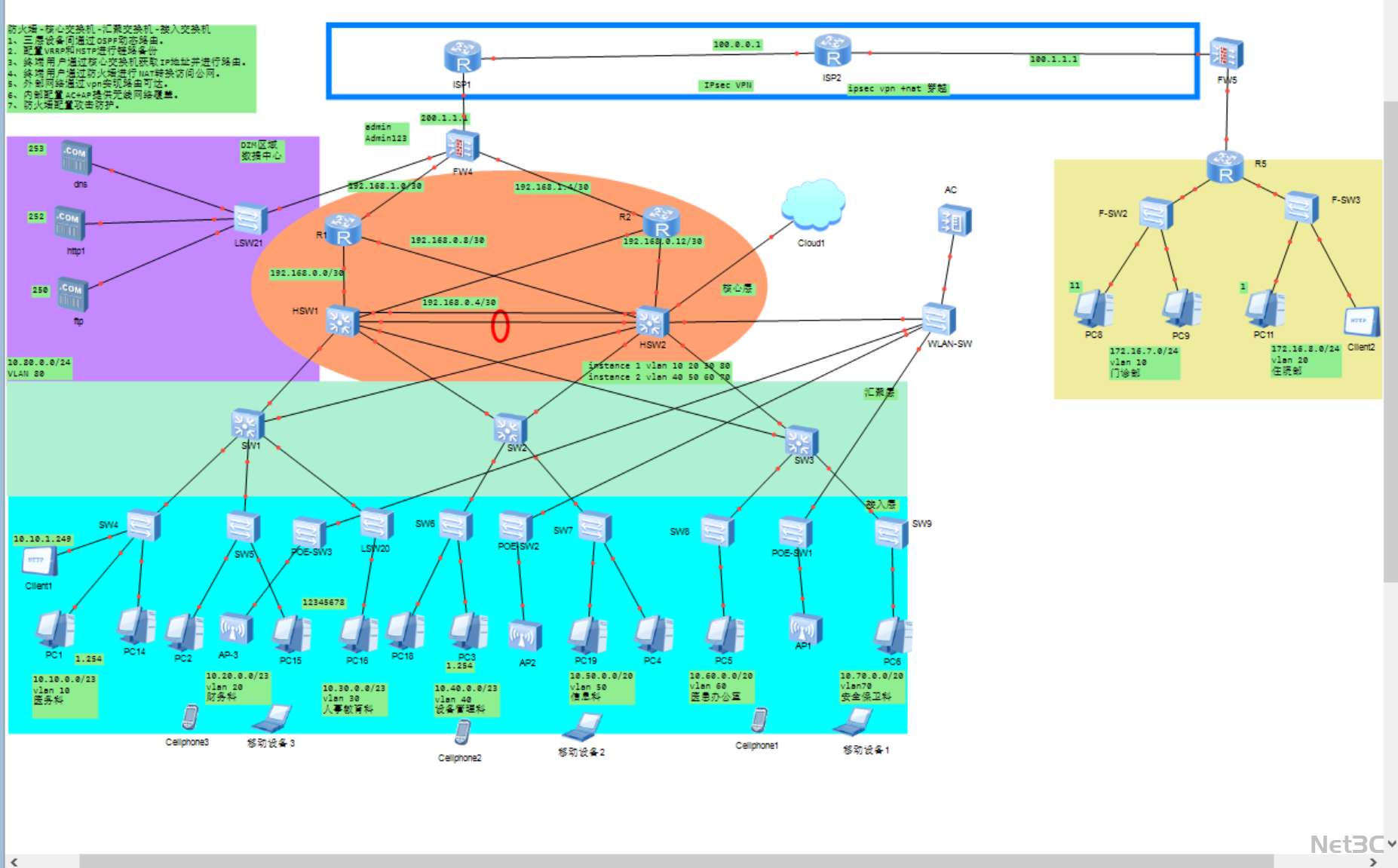

同时接入 ISP1、ISP2 双运营商链路,通过 IPSec VPN 隧道互联实现多出口冗余与流量负载均衡,保障公网访问的高可用。

防火墙 FW4、FW5 作为边界安全节点,配置访问控制策略与攻击防护,实现内外网流量的安全隔离。

核心层

双核心交换机 HSW1、HSW2 组成冗余架构,通过链路聚合(LACP)实现流量负载均衡,结合 MSTP+VRRP 协议保障核心链路零中断。

承载全院核心流量转发,连接数据中心、汇聚层与 AC 无线控制器。

汇聚与接入层

汇聚交换机连接门诊、住院、行政等区域的接入层设备,划分 VLAN10-VLAN70 实现场景网段隔离,保障不同科室的流量安全。

接入交换机支持 POE 供电,连接医疗终端、PC 与无线 AP,满足全场景接入需求。

数据中心与无线区

数据中心部署 DNS、HTTP、FTP 等核心业务服务器,通过独立 VLAN 接入核心层,保障 HIS、PACS 等医疗系统 7×24 小时稳定运行。

AC 控制器统一管理全院 AP,实现无线办公与移动查房覆盖,提升医护人员工作效率。

门诊楼独立网络区

门诊楼采用独立的路由 + 交换架构,通过核心层与总部互联,保障门诊业务的独立性与高可用。

关键技术亮点

双核心冗余与双运营商接入

核心层双设备 + 多链路冗余,结合双运营商 IPSec VPN 互联,实现设备、链路、公网出口的三重冗余,保障医疗业务零中断。

医疗终端精细化接入与隔离

划分 VLAN10-VLAN70 共 7 个业务 VLAN,为门诊、住院、行政等区域分配独立网段,避免跨科室流量干扰,保障医疗数据安全。

数据中心高可用承载

医疗核心业务服务器部署在专属数据中心区域,通过双链路接入核心层,结合防火墙策略限制非法访问,保障 HIS、PACS 等系统的稳定性。

全场景无线覆盖与管控

AC 控制器统一管理所有 AP,支持 SSID 分层配置与接入认证,满足移动查房、无线办公等场景需求,提升医疗服务效率。

可扩展能力强

预留大量交换机与路由器扩展端口,后续可新增医疗终端、无线 AP 或更多科室接入,满足医院业务增长后的网络需求。

文章声明:以上内容(如有图片或视频亦包括在内)除非注明,否则均为Net3C原创文章,转载或复制请以超链接形式并注明出处。定制服务:需要定制服务请加V:TopoDesigner

还没有评论,来说两句吧...